- 创业初期的小伙伴们,这些运营技巧你们一定要掌握

- 网站建设的好处及其实现方法(让你的企业更具竞争力)

- 求推荐一个好用的网站

- 网站策划书模板范文(实用的网站策划书写作指南)

- 个人网站制作必备的精美模板推荐

- 企业建站cms系统(提高企业网站建设效率的利器)

- 哈尔滨网站建设蒸千(专业网站建设服务商)

- 网页制作的基本步骤(详细教程,不需要编程基础)

- 如何用网页设计制作技能赚取第一桶金?

- 抖音快手小红书,哪个更适合新媒体运营?

- 天津网站建设开发公司(专业的网站建设与开发服务)

- 如何在黄页上打造专业网站建设服务

- 怎样建立一个成功的网络销售平台?

- 全网最全房产网站大全(绝对不容错过的房产信息集散地)

- 如何给网络公司取一个适合的名字(3个步骤教你打造品牌)

- 网站改版后百度不收录的原因及解决方法

- 如何免费注册企业邮箱并提高工作效率

- 编程网站推荐程序员必备网站推荐

- 青岛网站建设如何打造一个让用户爱不释手的网站?

- 网页设计与制作作业成品分享(这些技巧让你的作品脱颖而出)

- 个人网上银行登录(轻松掌握个人网上银行登录方法)

- 网址(如何选择最合适的网站域名)

- 抖音快手小红书,哪个平台更适合运营?

- 天津最佳网站建设公司排名榜出炉,看看你的公司排第几?

- 网站建设与制作(从零开始学习网站建设与制作)

- vi设计是什么?初学者必须要知道的基本概念

- 电子商务网站建设与维护(打造高效稳定的电商平台)

- 南昌网站建设专家为您提供最佳解决方案

- 营销网站(如何打造一个成功的营销网站)

- 设计类网站推荐(5个必须知道的网站资源)

Burp Suite是用于攻击web应用程序的集成平台,接下来通过本文给大家介绍Burpsuite入门及使用详细教程,感兴趣的朋友一起看看吧

目录

1、简介

2、标签

3、操作

1、简介

Burp Suite是用于攻击web应用程序的集成平台。它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示HTTP消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。

2、标签

- Target(目标)——显示目标目录结构的的一个功能

- Proxy(代理)——拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

- Spider(蜘蛛)——应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

- Scanner(扫描器)——高级工具,执行后,它能自动地发现web 应用程序的安全漏洞。

- Intruder(入侵)——一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

- Repeater(中继器)——一个靠手动操作来触发单独的HTTP 请求,并分析应用程序响应的工具。

- Sequencer(会话)——用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

- Decoder(解码器)——进行手动执行或对应用程序数据者智能解码编码的工具。

- Comparer(对比)——通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

- Extender(扩展)——可以让你加载Burp Suite的扩展,使用你自己的或第三方代码来扩展Burp Suit的功能。

- Options(设置)——对Burp Suite的一些设置。

3、操作

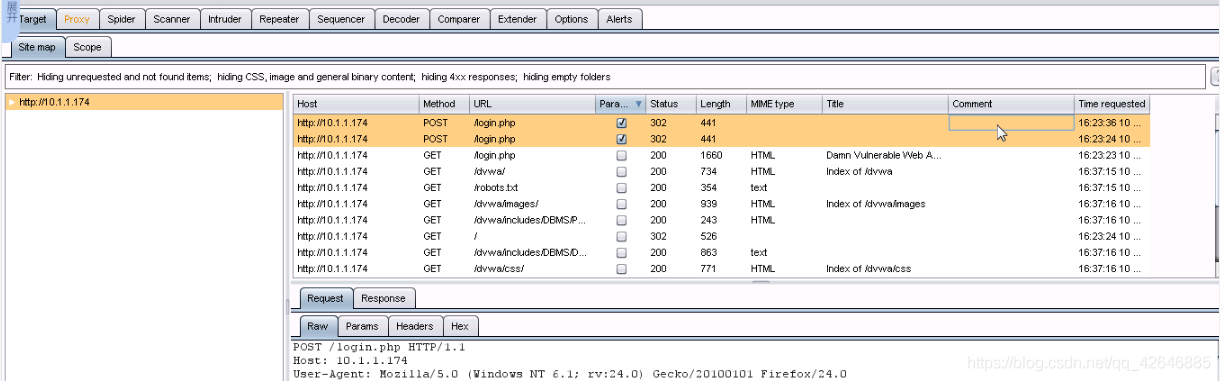

捕获HTTP数据包:

以firefox火狐浏览器为例:点击选项——高级——网络——设置——选择手动配置代理,HTTP代理输入:127.0.0.1端口:8080

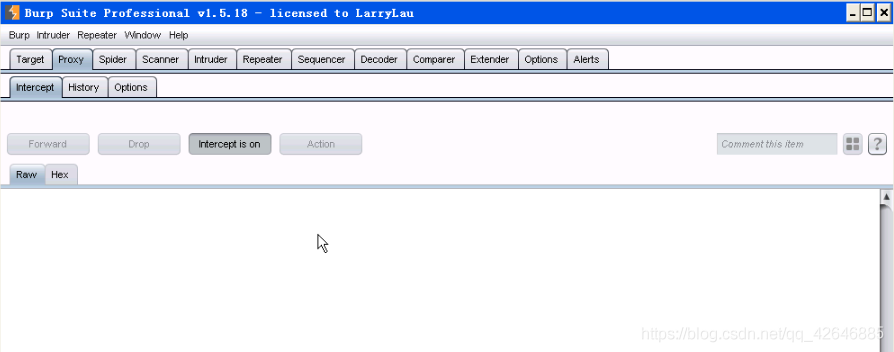

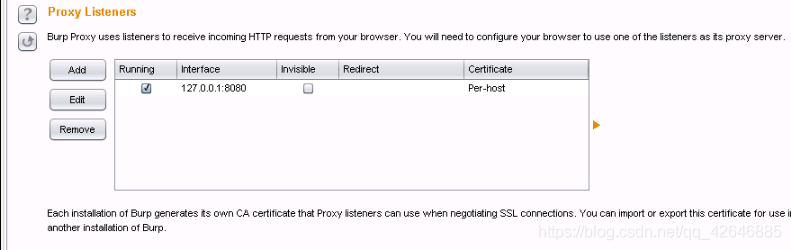

打开burpsuite,点击proxy——Options勾选127.0.0.1:8080。在Intercept点击后显示Intercept on,启动。

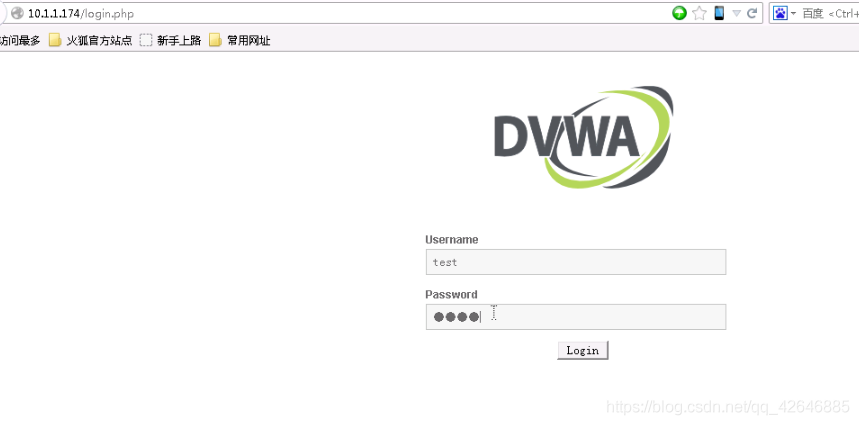

在firefox浏览器输入访问的真实地址,列如在网址输入10.1.1.174/login.php,username输入test,password也输入test。

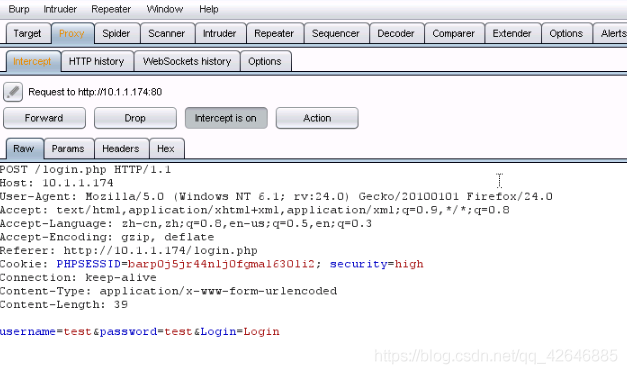

点击Login,页面卡住了,下面burpsuite闪框提示有新的数据传入,打开看抓包信息。

可修改里面的内容。

爬虫:

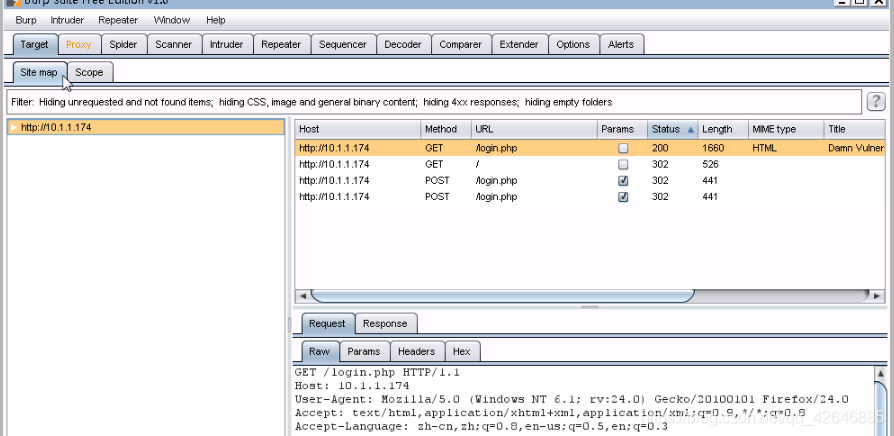

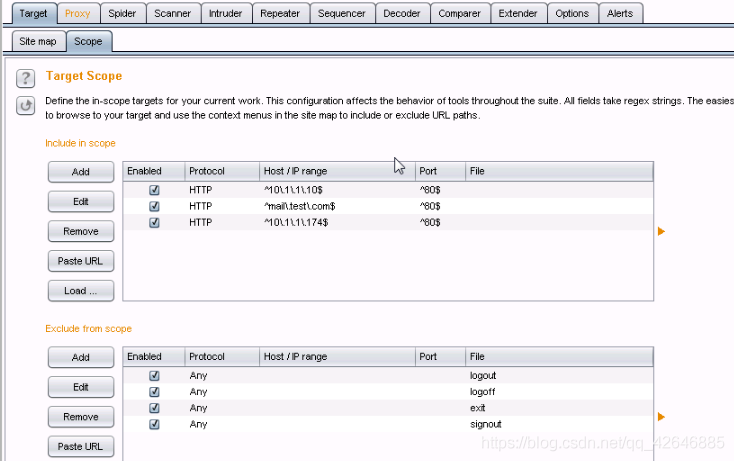

在Target可以看到网站的目录结构。

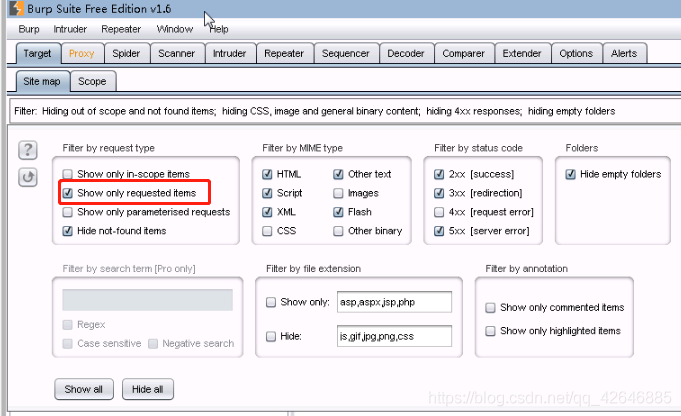

可以选择只显示有回显的数据或网站,勾上下面红框框住的选项就可以了。如果只选择当前需要的一个网站,勾选Show only in-scope items。

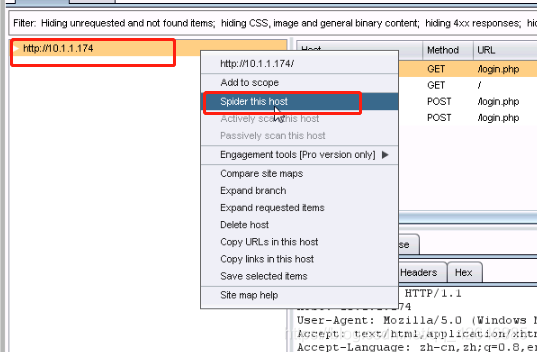

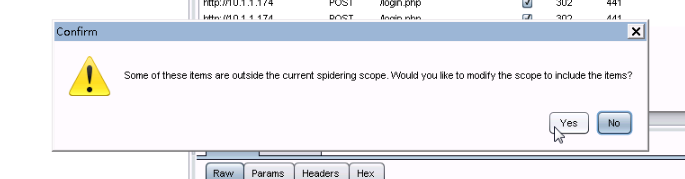

右键点击选择Spider this host(爬虫到该主机),并点击YES。

可以看到加载进了下列展示的标签。

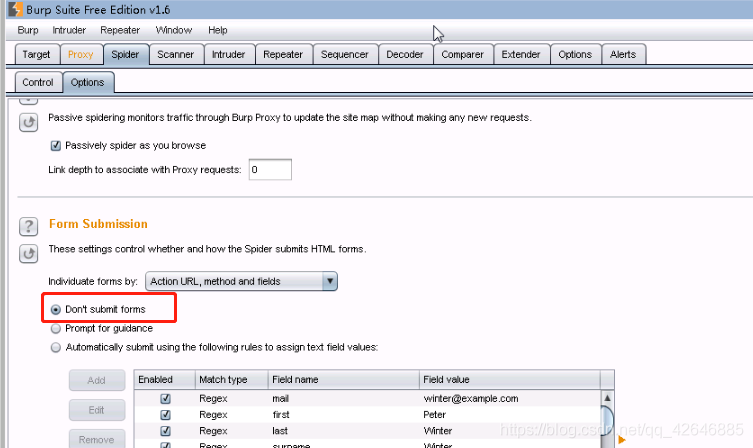

如果不填写任何表单,可在Spide——options,勾选如下设置。

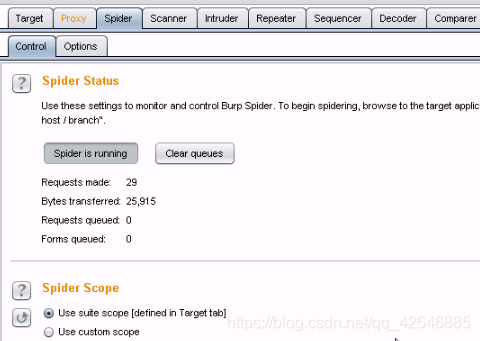

在下面页面可以看到一共爬取了2万多比特。

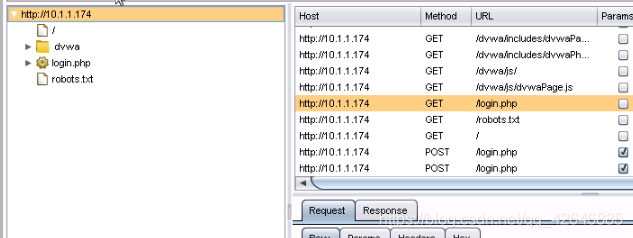

爬完之后可以看到爬取的目录。

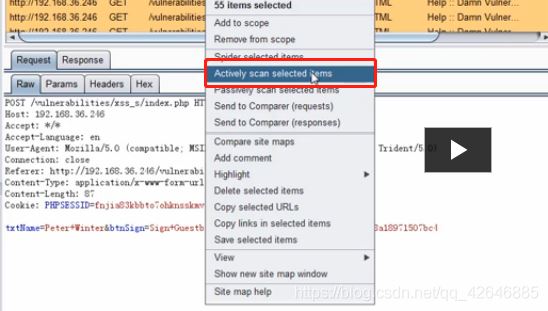

扫描漏洞:

双击para,会选中有参数的记录。右键点击Actively scan selected items选项。

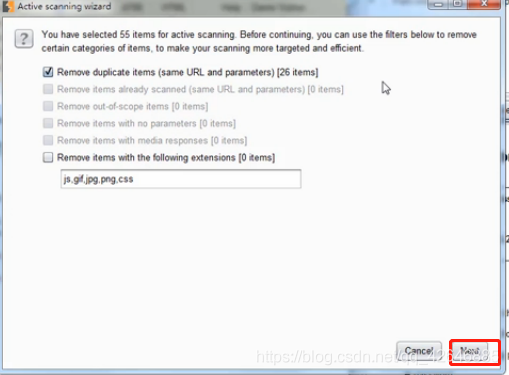

就会自动过滤重复的页面或数据,然后点next——点ok。

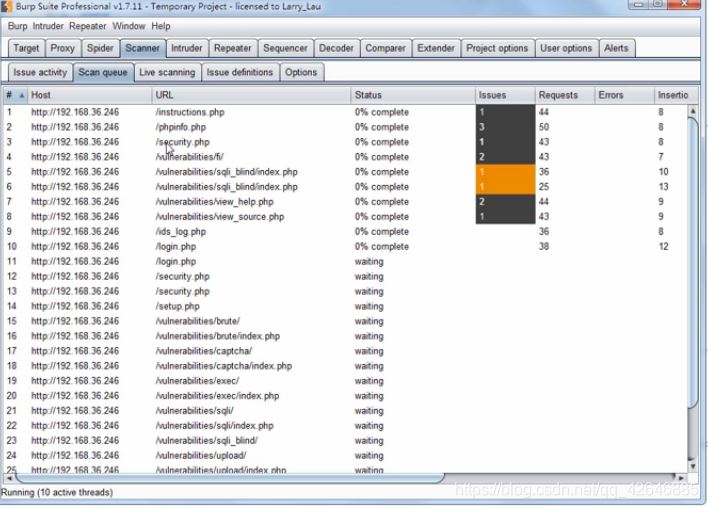

再Scanner——Scan queue就可以看到扫描的情况。

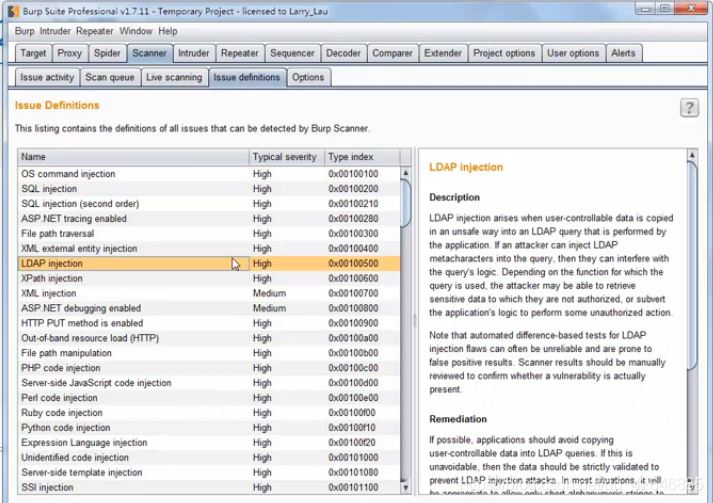

再Scanner下的Issue defintion可以定义扫什么样的漏洞。

导出数据包:

在User option选择导出的数据包导出。